Ambientes multicloud combinando provedores como AWS, Microsoft Azure e Google Cloud, oferecem escalabilidade, flexibilidade e resiliência operacional. Mas essa pluralidade também cria complexos desafios de segurança: cada nuvem traz suas próprias políticas, ferramentas e áreas vulneráveis.

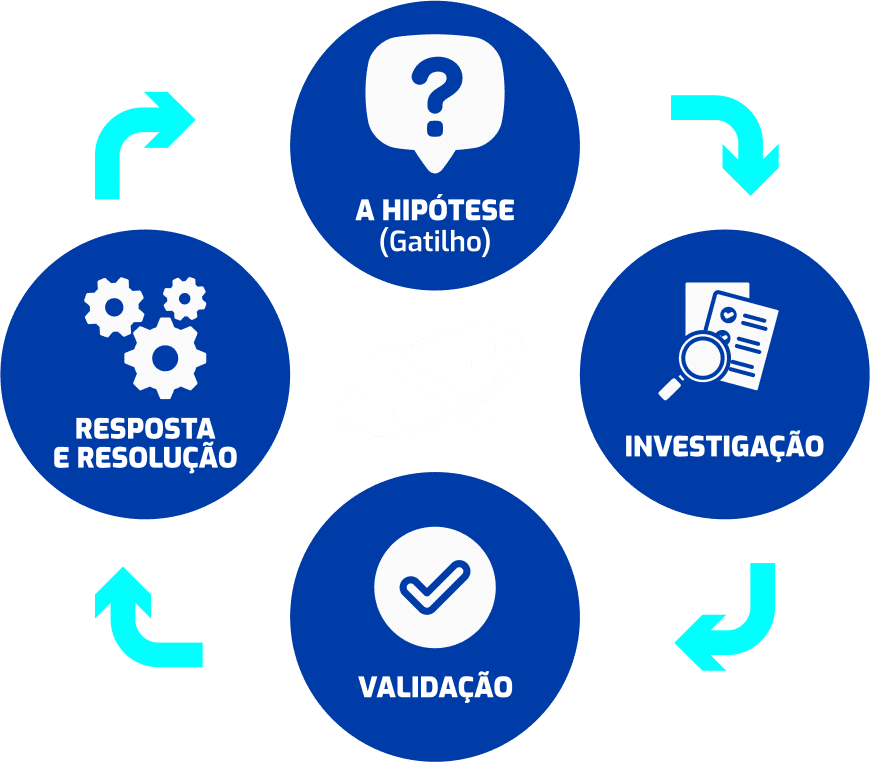

É nesse cenário que o Threat Hunting torna-se essencial. Em vez de aguardar alertas automáticos, o threat hunter age de forma proativa: formula hipóteses, investiga padrões ocultos e identifica ameaças antes que elas causem estragos.Na NovaRed, essa abordagem conta com a visão de Marcus Bergamo, especialista em segurança em nuvem no time de MSS (Managed Security Services) Para ele, “caçar ameaças em ambientes multicloud exige mais do que ferramentas: exige cultura investigativa e hipóteses bem formuladas”.

Os 4 pilares da NovaRed:

Por que o Threat Hunting é essencial em ambientes multicloud?

Apesar das vantagens, o multicloud amplia a superfície de ataque e fragmenta a visibilidade padrão. Governança, integração e cultura de segurança tornam-se indispensáveis.

1. Superfície de ataque ampliada

Cada plataforma de nuvem tem seu modelo de autenticação e forma de registro. Se não integrados, brechas (especialmente via APIs ou automações mal auditadas) podem passar despercebidas.

2. Ataques baseados em identidade

Muitas violações ocorrem por configurações IAM incorretas, permissões excessivas ou credenciais expostas, que permitem movimentação lateral entre serviços em diferentes nuvens.

3. Fragmentação de logs e visibilidade

Cada nuvem gera logs em formatos distintos, dificultando a correlação de eventos em múltiplos vetores, tática comum em ransomwares e APTs.

Segundo a Cloud Security Alliance, 75% das organizações gerenciam dois ou mais provedores de identidade (IDPs), e 65% apontam dificuldade em aplicar políticas de acesso consistentes entre sistemas distintos. Além disso, 40% relatam visibilidade insuficiente sobre comportamentos de usuários de acordo com a mesma fonte.

Ferramentas e métricas que fazem a diferença

Ferramentas recomendadas pela NovaRed

| Categoria | Parceiros |

| SIEM (correlação) | IBM e Securonix |

| XDR (resposta estendida) | Check Point Harmony e CrowdStrike |

| Threat Intelligence | Cyberint e Axur |

| Gestão de identidade | E-TRUST |

Essas soluções integram eventos de diversas fontes, detectam comportamentos anômalos e geram insights acionáveis com base em TTPs do framework MITRE ATT&CK.

Indicadores de alerta mais comuns

- Logins incomuns: acessos fora do horário comercial, regiões inesperadas, usuários atípicos.

- Escalonamento de privilégios: promoções IAM sem justificativa clara.

- Tráfego anômalo: transferência de dados para IPs não autorizados ou picos em serviços que não deveriam comunicar.

- Execução via API: uso administrativo incomum para excluir logs, criar usuários ou desligar serviços críticos.

- Falhas de autenticação repetidas: tentativas múltiplas de login indicando ataques automatizados.

Métricas de desempenho no Threat Hunting

- MTTD (Mean Time to Detect): intervalo entre início da atividade maliciosa e sua detecção.

- MTTR (Mean Time to Respond): tempo entre detecção e contenção.

- Taxa de hipóteses confirmadas: proporção de investigações resultantes em ameaças reais, sinal de maturidade.

- Cobertura de dados: volume e qualidade dos logs disponíveis, quanto maior for a cobertura, menor o risco de pontos cegos.

A visão do futuro segundo os analistas da NovaRed

Mateus Rodrigues, olhando para edge computing e IA

“Threat hunting em edge será mais distribuído e orientado por IA local… surgirão ataques coordenados em múltiplas regiões e camadas… será necessária arquitetura unificada de observabilidade e segurança orientada a dados em tempo real e descentralizada.”

Marcos Bergamo, sobre tendências em threat hunting

“O threat hunting na nuvem evoluirá com IA e machine learning, acelerando análise e resposta. Times DevSecOps poderão integrar detecção já na fase de desenvolvimento, ganhando agilidade e segurança.”

Autoridade e boas práticas reconhecidas

A CISA reforça que programas estruturados de threat hunting aumentam significativamente a capacidade de detecção antecipada e reduzem o tempo de permanência de agentes maliciosos nas redes. O foco da agência vem sendo expandir visibilidade nativa em endpoints e nuvens, bem como promover parcerias com a indústria.

Visibilidade, velocidade e inteligência: o que sua segurança precisa agora

O Threat Hunting não é mais um diferencial, é uma necessidade. Em ambientes multicloud, onde a visibilidade é fragmentada e o risco é distribuído, adotar práticas investigativas é o caminho mais eficaz para prevenir incidentes graves. Com a expertise da NovaRed, sua empresa pode ir além da simples reação a alertas e implementar uma defesa verdadeiramente proativa.

Quer saber mais?

Fale conosco e descubra como aplicar Threat Hunting ao seu ambiente multicloud.

Explore também:

- Portais mais acessados: https://novared.com.br/sites-tecnologia-mais-acessados

- Como escolher SOC/MDR: https://novared.com.br/como-escolher-um-soc‑e‑mdr‑que‑protejam‑seu‑negocio‑de‑verdade